日本のパスワード、2025年のトップは「admin」に?生活インフラ乗っ取りの危険と対策

個人向けセキュリティサービスを提供するNordVPNは、1月28日の「データプライバシーデー」に合わせて、傘下のパスワード管理ツール「NordPass」と脅威インテリジェンス「NordStellar」が共同で実施した調査「2025年日本で最も多く使われているパスワード」の結果を発表しました。

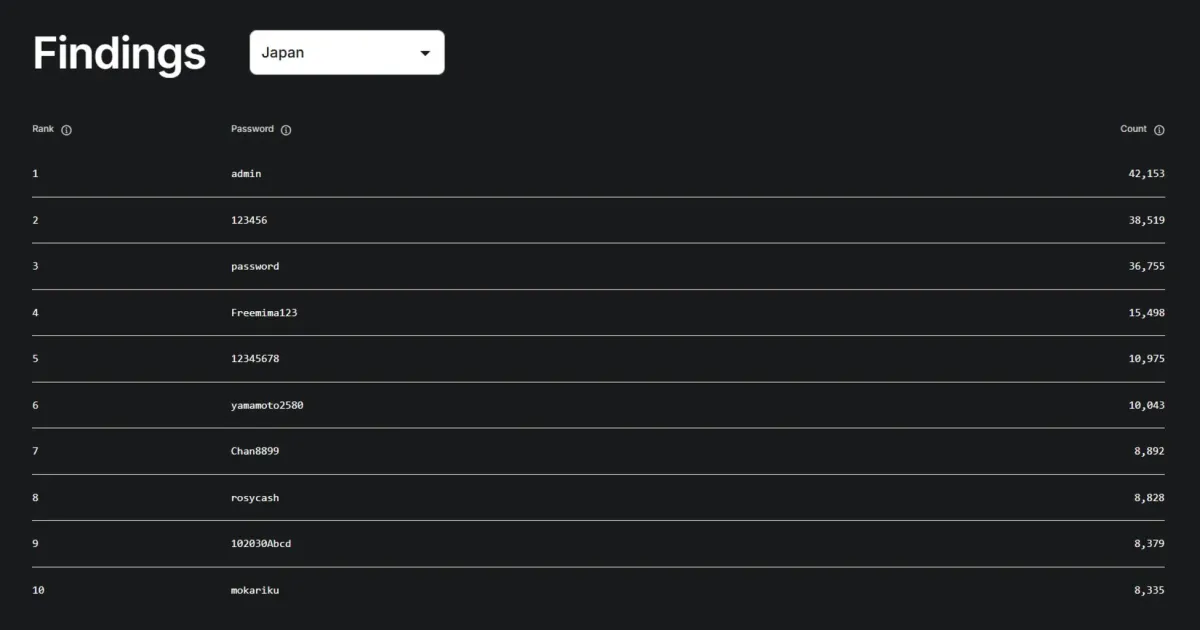

この調査結果によると、日本国内で最も多く使われていたパスワードは、一般的に知られる単純な数字列「123456」ではなく、ルーターやIoT機器の初期設定で使われる「admin」であることが判明しました。これは、ユーザーがパスワードを安易に設定する段階から、そもそも変更せずに放置する段階へとリスクの質が変化していることを示しており、生活インフラの乗っ取りリスクが高まっている実態が浮き彫りになっています。

調査概要

本調査は、NordPassとNordStellarが独立系のサイバーセキュリティ研究者と協力し、2024年9月から2025年9月にかけて公開されたデータ侵害およびダークウェブ上のリポジトリを統計的に分析したものです。個人の特定につながるデータは一切含まれていません。

-

調査対象: 公開されたデータ侵害およびダークウェブ上のリポジトリから集計された、世界44カ国のパスワードデータおよび関連するメタデータ

-

分析項目: 国別の最も多く使われるパスワード、パスワードの強度、文化的背景(氏名などの使用傾向)に基づく脆弱性分析など

-

調査期間: 2024年9月から2025年9月

-

調査機関: NordPass、NordStellar

2025年日本国内パスワード調査の主な発見

今回の調査結果で最も顕著な特徴は、1位となったパスワードが「最弱のパスワード」とされる「123456」ではなく、デバイスの初期パスワードである「admin」であったことです。日本国内におけるパスワードのセキュリティリスクは、単なる「複雑さの不足」から、IoT機器などの「初期設定を変更せずに利用する」ことへと変化していることが明らかになりました。また、日本特有の人名を含む文字列や、推測されやすい入力パターンも依然として上位を占めており、攻撃者にとって「侵入しやすい環境」が放置されている実態が浮き彫りとなっています。

1. 首位「admin」が示すIoTセキュリティの死角

今回、日本国内で最も多く検出された「admin」は、Wi-Fiルーターやネットワークカメラ、スマート家電などの管理画面で、出荷時の初期パスワードとして広く使用されています。この結果は、購入後に設定変更が行われていないデバイスが国内に多数存在することを示唆しています。初期設定のまま使い続けることは、ハッカーにとって家庭内ネットワークへの侵入や、IoT機器を踏み台にしたサイバー攻撃を容易にするリスクとなります。

2. 「yamamoto」など日本人の名前もランクイン

6位には「yamamoto2580」がランクインしました。「自分の名前+数字」の組み合わせは、SNSなどの公開情報と照合されやすく、日本国内のユーザーにとってリスクが高いことが改めて確認されました。ハッカーは、日本人の氏名リストや日本の文化・言語に特化した辞書を用いてパスワードの組み合わせを生成することが可能であり、このような傾向は不正アクセスのリスクを高める要因となります。

3. 「工夫したつもり」のパスワードの脆弱性

12位の「1qaz2wsx」(キーボードの左端を縦に入力したもの)や、18位の「P@ssword123456」(aを@に置換したもの)のような、ユーザーが工夫して複雑化したつもりのパスワードもランクインしました。ハッカーにとって、このような「物理的パターン」や「典型的な文字置換」はすでに広く知られており、攻撃用の組み合わせとしてデータベース化されています。これらのパスワードは短時間で看破される可能性があります。

2025年 日本で最も使われるパスワード Top 20

-

admin

-

123456

-

password

-

Freemima123

-

12345678

-

yamamoto2580

-

Chan8899

-

rosycash

-

102030Abcd

-

Mokariku

-

tootoo

-

1qaz2wsx

-

Kanazawa2

-

123456789

-

mirror2009

-

never4getyou

-

2020Sank

-

P@ssword123456

-

apple555

-

aabbccdd1234

ハッカーによるパスワード攻撃の手口

今回の調査では、ハッカーが単に手作業でパスワードを推測しているのではなく、高度な手法を用いて効率的に攻撃を仕掛けている実態が再確認されました。

-

ブルートフォース攻撃(総当たり攻撃): 自動化されたアルゴリズムを使用し、あらゆる文字の組み合わせを高速で試行する手口です。「admin」や「123456」のような単純なパスワードは、この攻撃に対してほとんど防御効果を持ちません。

-

辞書攻撃とルールベース攻撃: 「yamamoto」や「P@ssword」のように、人が使いがちな単語や一定の法則(ルール)を登録した辞書を用いて攻撃します。日本の文化に合わせた辞書が使われるため、日本人の名前も瞬時に解析されます。

-

パスワードリスト攻撃: 過去に流出したIDとパスワードのリストを使い、別のサービスへのログインを試みる手口です。いわゆる「パスワードの使い回し」をしているユーザーを狙い撃ちにするものです。

4つのパスワードセキュリティ防御策

NordVPNの最高技術責任者(CTO)マリユス・ブリエディス氏は、以下の4つのパスワードセキュリティ防御策を推奨しています。

-

デバイスの「初期設定(デフォルト)」を必ず変更する

「admin」が1位となったことから、初期設定のままのパスワードが多数存在することが明らかになりました。デフォルトのまま使用し続けると、外部からの攻撃リスクが高い状態が続きます。ルーターやIoT機器、管理システムを購入・設置した際は、まず初期設定のパスワードを、予測されにくい複雑なものに変更することが重要です。これにより、不正アクセスの第一歩を防ぐことができます。 -

長さと複雑さで「解読コスト」を高める

パスワードは「ハッカーの攻撃を防ぐ壁」にもなります。最低12文字以上の長さにし、大文字、小文字、数字、記号をランダムに組み合わせることで、総当たり攻撃などの手口による解析時間を大幅に引き延ばすことが可能です。複雑なパスワードを設定することは、一時的な手間を要しますが、長期的なセキュリティを確保するための重要な投資と言えるでしょう。 -

名前や「ありふれた単語」を排除

自身の名前や「yamamoto」のような一般的な名字、辞書に載っている単語は、ハッカーの組み合わせにも含まれるため、使用を避けましょう。意味を持たないランダムな文字列を設定することで、解析のハードルをさらに高められます。これは、記憶しにくいというトレードオフがありますが、パスワード管理ツールを利用することでこの問題は解決できます。 -

アカウントごとの「使い分け」を徹底

一つのパスワードを複数箇所で使い回すことは、リスクを最大化させる行為です。万が一漏洩した場合の被害を最小限に抑えるため、サービスごとに異なるパスワードを設定してください。信頼性の高いパスワード管理ツールの活用も推奨されます。パスワード管理ツールは、複雑なパスワードを自動生成し、安全に保存・管理してくれるため、利便性を損なわずにセキュリティを強化できます。

専門家からの提言

NordVPN最高技術責任者(CTO)のマリユス・ブリエディス氏は、「パスワードはハッカーから、私たちの『デジタル資産』を守る壁のようなものです。氏名、住所、資産など大切な個人情報が保存されているアカウントには、より強固な壁を構築する必要があります。今回の調査では、日本でも多くのユーザーが『admin』のまま、もしくは『推測可能な文字列』でその壁を構築していることが明らかになりました。パスワードの見直しを行い、プライバシーを守るだけでなく、デジタルライフ全体を保護する確実かつ効果的な行動をとりましょう」と述べています。

また、NordPassプロダクト責任者のカロリス・アルバチアウスカス氏は、「世界は、生体認証に基づく新しいパスワード不要の認証方式『パスキー』へと徐々に移行しつつありますが、広く普及するまでは、強固なパスワードが依然として非常に重要です。特に、データ侵害の約80%は、漏えい・脆弱・使い回しといったパスワードが原因で発生しており、サイバー犯罪者は成功するまで攻撃を繰り返すことになります」と、現状のパスワードセキュリティの重要性を強調しています。

デジタルライフを守るために

今回の調査結果は、私たちのデジタルライフを守る上でパスワードの適切な管理がいかに重要であるかを改めて示しています。特にIoT機器が普及する現代において、初期設定パスワードの変更は喫緊の課題と言えるでしょう。デジタル資産を保護するためには、今回紹介した対策を実践し、セキュリティ意識を高めることが不可欠です。

NordVPNは、先進的なVPNサービスプロバイダーとして、オンラインプライバシーの強化とセキュリティ対策をサポートしています。より詳細な情報やサービスについては、以下のリンクをご参照ください。

-

NordVPNウェブサイト: https://nordvpn.com/ja/

コメント